Webinar: Kako obvladovati kibernetske napade

Kibernetski napadi so danes eden najpogostejših razlogov za izpade poslovanja, njihova zahtevnost pa nenehno narašča.

Organizacije morajo zato poleg tehnične zaščite razumeti tudi taktike napadalcev ter imeti jasno določene postopke, ki omogočajo hiter in usklajen odziv.

Na webinarju Telekoma Slovenije sta strokovnjaka Ivana Žolgar Olenik in Metod Platiše predstavila najpogostejše oblike napadov, načine, kako jih pravočasno prepoznati, in ključne korake za zmanjševanje tveganj:

Kaj napadalci iščejo – in zakaj jim je to tako lahko dati

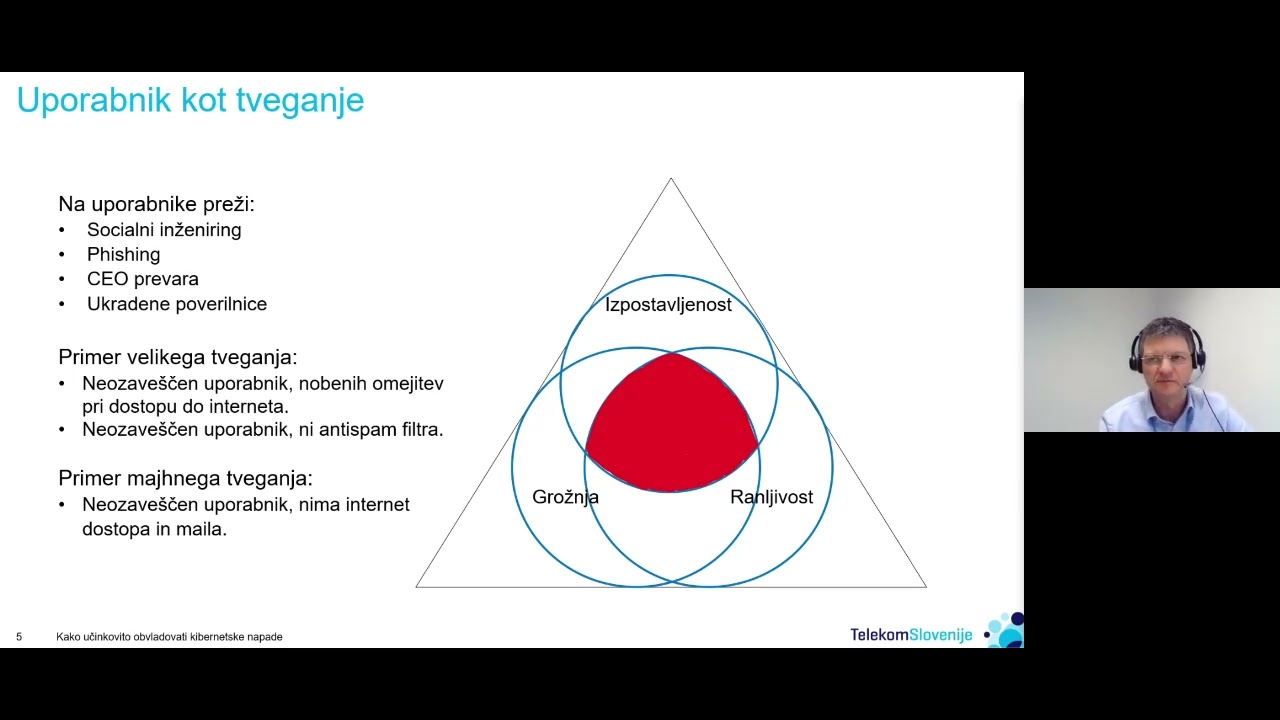

Vsak kibernetski napad ima tri sestavne elemente: grožnjo, ranljivost in izpostavljenost.

Ranljivost je lahko tehnična (napačna konfiguracija, neodprta posodobitev), organizacijska (premalo jasni postopki) ali človeška (slab klik, deljenje gesel). Če je dovolj izpostavljena, napadalec pa ima motivacijo in sposobnosti, tveganje hitro postane realen incident.

Najšibkejši člen v verigi ostaja uporabnik. Večina vdorov se še vedno začne s klikom na lažno povezavo ali vnosom gesla na zlonamerni spletni strani. Še posebej kritični so scenariji direktorjevih prevar (CEO fraud), pri katerih napadalec posnema vodjo ali partnerja podjetja in zahteva nujno finančno transakcijo.

Kako se napad dejansko začne

Napadalec začne z izvidništvom. Ta prva faza, imenovana tudi recon, je pogosto najdaljša in najpomembnejša. Napadalci preverjajo:

- javne IP-naslove podjetja,

- spletne strani in poddomene,

- podatke o zaposlenih (LinkedIn, družbena omrežja),

- poslovne partnerje in dobavitelje,

- pretekle incidente, iz katerih bi lahko izpeljali nove vstopne točke.

Na podlagi teh podatkov izberejo ranljivost, pripravijo dostop in izvedejo prvi prodor. Šele nato sledijo nadaljnje stopnje, kot so širjenje po omrežju, kraja podatkov, šifriranje, sabotaža in skrivanje sledi.

Najpogostejše oblike napadov

Socialni inženiring: najbolj razširjeno orožje

Napadalci ciljajo na čustva – nujnost, strah, avtoriteto. Primeri:

- klasični in ciljani phishing,

- SMS-ribarjenje,

- lažni klici s podobnimi scenariji, kot bi bili z banke,

- prepričljiva e pošta, napisana s pomočjo umetne inteligence.

Zlonamerna programska oprema in ransomware

Napadi ransomware so danes večfazni. Najprej napadalec ukrade podatke, nato jih zašifrira, na koncu pa izsiljuje podjetje. Vedno pogosteje grozijo tudi z razkritjem ali prijavo regulatorjem, kar podjetja postavlja pod dvojni pritisk.

Ključna obramba:

- segmentirano omrežje,

- omejene pravice uporabnikov,

- redno posodabljanje sistemov,

- nespremenljive (immutable) varnostne kopije,

- redno testiranje obnovitve.

DDoS-napadi

Ti napadi preplavijo omrežje ali aplikacije z enormnimi količinami prometa. Volumetrične napade lahko zaustavimo na omrežni ravni, aplikativni pa so zahtevnejši in jih mora podjetje obvladovati na ravni svojih strežnikov in aplikacij.

Telekom Slovenije ponuja večstopenjsko DDoS-zaščito, ki v kombinaciji z internimi mehanizmi podjetja zagotovi celovito obrambo.

Vloga SOC-a: varnostni center, ki ne spi

Security Operations Center podjetjem omogoča stalni nadzor nad varnostnimi dogodki. SOC zaznava grožnje, analizira alarme, preverja, ali ti predstavljajo dejanske incidente, in o njih obvešča odgovorne v podjetju.

Kljub temu SOC ni “čarobna rešitev”. Ne more sprejemati poslovnih odločitev, samostojno ustavljati sistemov ali prevzeti odgovornosti za poslovno tveganje. Zato je nujno, da imajo podjetja jasno določenega menedžerja za incidente in vzpostavljen načrt odzivanja.

Kako se pripraviti na napad

Dober odzivni načrt nikoli ni samo dokument za inšpekcijo – je orodje, ki podjetju pomaga preživeti incident. Temelji na šestih fazah:

- priprava (orodja, kontakti, vaje),

- zaznava incidenta,

- zamejitev,

- odstranitev povzročiteljev,

- obnova sistemov,

- analiza in izboljšave.

Izkušnje kažejo, da so najcenejši in najkoristnejši korak: redne tabletop vaje. Te razkrijejo, kako dobro organizacija razume svoje postopke in kako učinkovita je komunikacija, ki je med incidentom pogosto največji izziv.

Brez kakovostnih varnostnih kopij (backupa) ni obnove

Pravilo 3-2-1-1 postaja standard: tri kopije podatkov, dve različni lokaciji, ena brez povezave (offline) in ena nespremenljiva. A ključni del je testiranje obnovitve, saj veliko organizacij ob incidentu ugotovi, da so njihove kopije neuporabne.

Kibernetski napadi ne bodo izginili. Postajajo bolj ciljani, tehnično dovršeni in usmerjeni v celoten ekosistem podjetja, vključno z dobavitelji. Rešitev ni v dragi tehnologiji, temveč v kombinaciji jasnih postopkov, rednih vaj, dobro vodenega odziva, varnostne kulture med zaposlenimi, sodobnih varnostnih rešitev in SOC-podpore.

Telekom Slovenije organizacijam pomaga oblikovati celovito kibernetsko varnost – od zaščite omrežij do stalnega nadzora in podpore pri odzivanju na incidente.

Vsebina je bila delno ustvarjena s pomočjo umetne inteligence.